Novedades de Agent 365 (mayo 2026)

La disponibilidad general de Agent 365 marca un paso importante en la adopción empresarial de agentes de IA.

A medida que las organizaciones empiezan a desplegar agentes a escala, ya no basta con crearlos y ponerlos en producción: es necesario observarlos, gobernarlos y protegerlos con el mismo rigor con el que se gestionan usuarios, dispositivos, aplicaciones y datos.

Agent 365 nace precisamente con ese objetivo: ofrecer a los equipos de IT, seguridad y cumplimiento una plataforma centralizada para tener visibilidad, aplicar controles consistentes y proteger todo el ecosistema de agentes de la organización.

En este artículo repasamos las principales capacidades disponibles en Agent 365 y las novedades anunciadas para mayo de 2026.

Agent 365: tres pilares para adoptar agentes con confianza

Agent 365 se estructura en torno a tres grandes pilares:

- Observar, para monitorizar y entender qué agentes existen, cómo se usan y qué riesgos presentan.

- Gobernar, para establecer controles, flujos de aprobación, reglas de gestión y políticas coherentes en toda la organización.

- Proteger, para aplicar seguridad, cumplimiento, protección de identidad y prevención de amenazas sobre los agentes y sus interacciones.

Estos tres pilares permiten pasar de una adopción fragmentada o experimental de agentes a un modelo escalable, seguro y alineado con las necesidades del negocio.

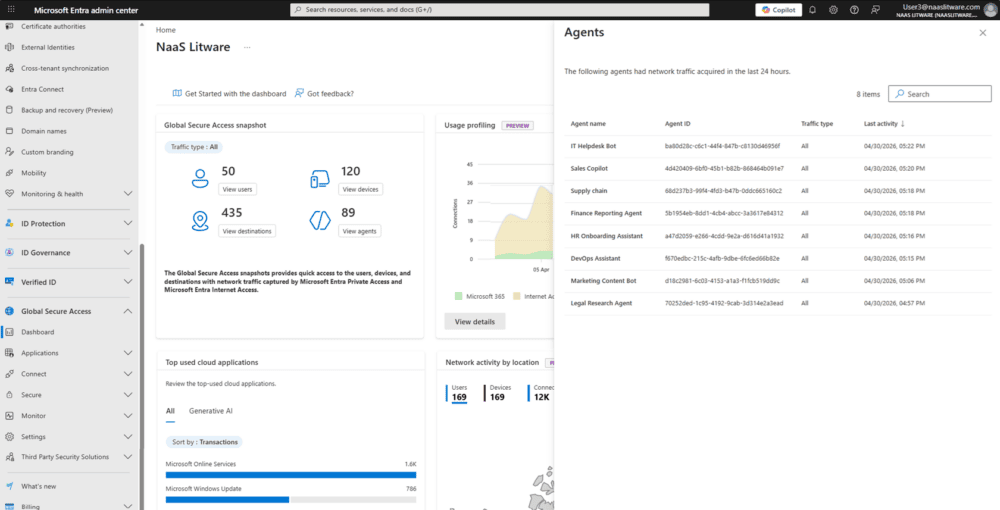

Observar: visibilidad en tiempo real sobre los agentes

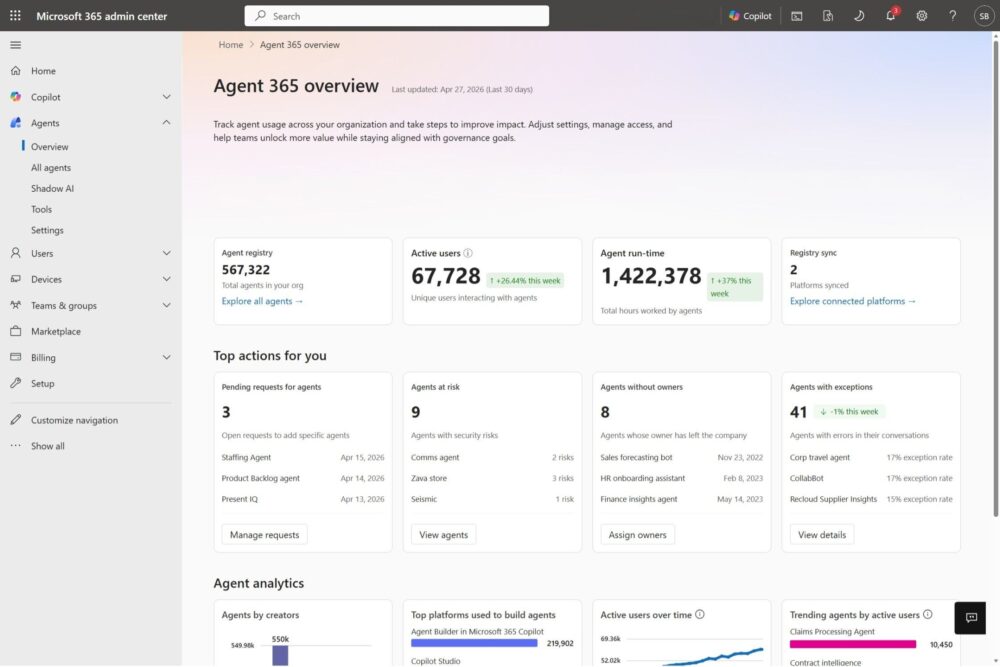

Panel general de Agent 365

El dashboard de Agent 365 en el centro de administración de Microsoft 365 es el punto de partida para entender el estado del ecosistema de agentes de una organización.

Desde esta vista, los administradores pueden consultar métricas clave como:

- Número total de agentes registrados.

- Usuarios activos.

- Tendencias de crecimiento.

- Plataformas conectadas.

- Horas totales de ejecución.

- Señales emergentes de riesgo.

- Acciones recomendadas.

Esta visión permite evaluar rápidamente la escala, adopción y postura de riesgo del entorno de agentes. Además, Agent 365 propone acciones priorizadas, como revisar solicitudes pendientes, asignar propietarios a agentes sin dueño o analizar agentes con errores o excepciones.

A medida que el uso de agentes crece, este dashboard ayuda a los equipos de IT y seguridad a pasar de una visibilidad básica a una gobernanza proactiva.

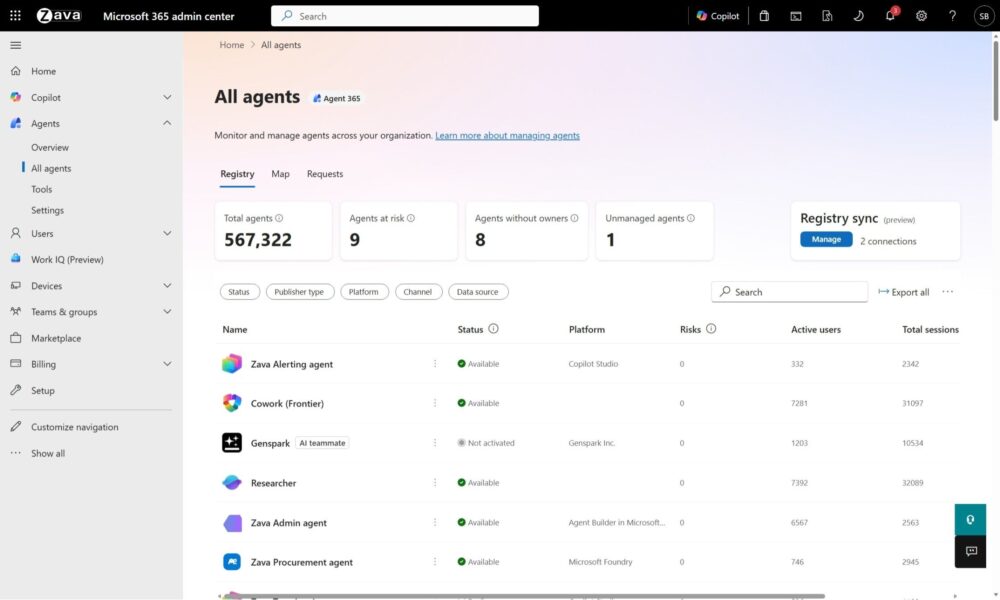

Registro centralizado de agentes

Uno de los grandes retos en la adopción de agentes es evitar la falta de visibilidad. Cuando diferentes áreas crean agentes en distintas plataformas, el riesgo de tener inventarios incompletos aumenta rápidamente.

Agent 365 incorpora un registro centralizado y unificado que actúa como sistema de referencia para todos los agentes de la organización.

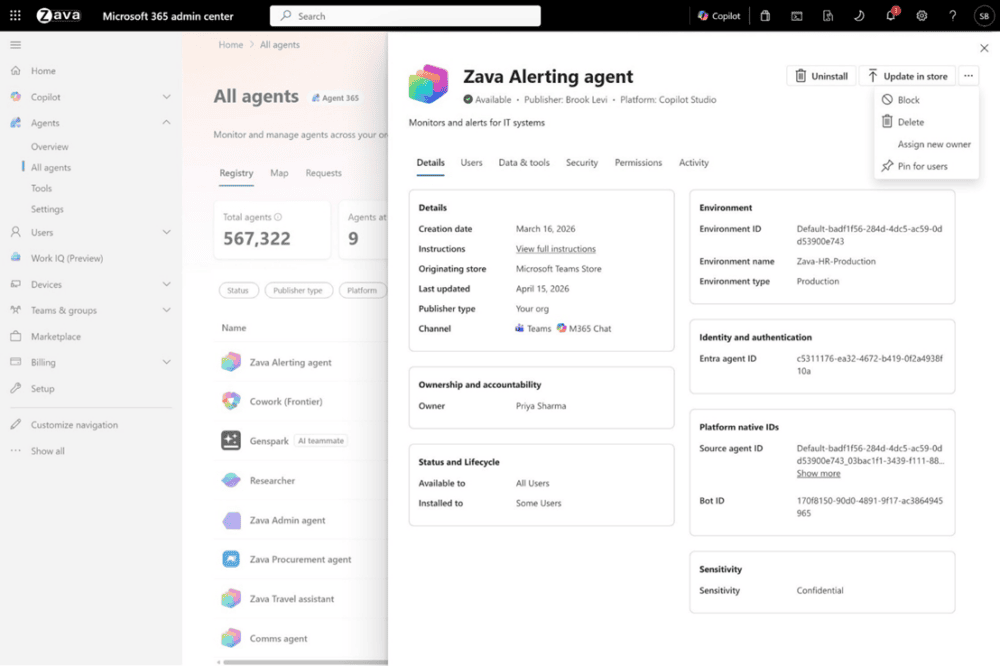

Cada agente dispone de una ficha enriquecida con información como:

- Nombre y descripción.

- Publicador.

- Plataforma de origen.

- Propietario.

- Estado de disponibilidad y despliegue.

- Permisos en Microsoft Graph.

- Acceso a datos y herramientas.

- Detalles de seguridad y cumplimiento.

- Certificaciones.

- Actividad de uso.

Esto permite a IT y seguridad tener una visión completa del ecosistema y reducir puntos ciegos.

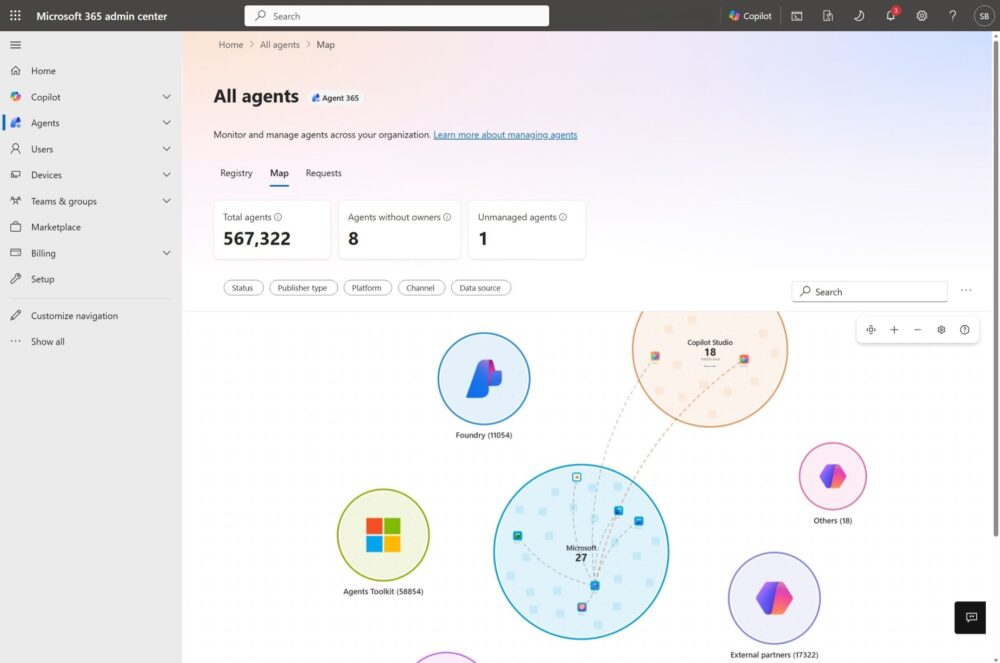

Mapa visual del ecosistema de agentes

Además del registro en formato listado, Agent 365 ofrece una vista de mapa que representa visualmente el ecosistema de agentes.

Esta vista organiza los agentes por plataforma en clústeres, mostrando el volumen y composición del entorno. Al hacer zoom, se pueden visualizar agentes individuales y sus conexiones con otros agentes.

Esta funcionalidad es especialmente útil para:

- Detectar patrones de uso.

- Entender dependencias entre agentes.

- Identificar plataformas con mayor adopción.

- Analizar relaciones en entornos complejos.

En organizaciones con múltiples agentes desplegados en Microsoft y plataformas de terceros, esta vista ayuda a comprender mejor cómo interactúan entre sí.

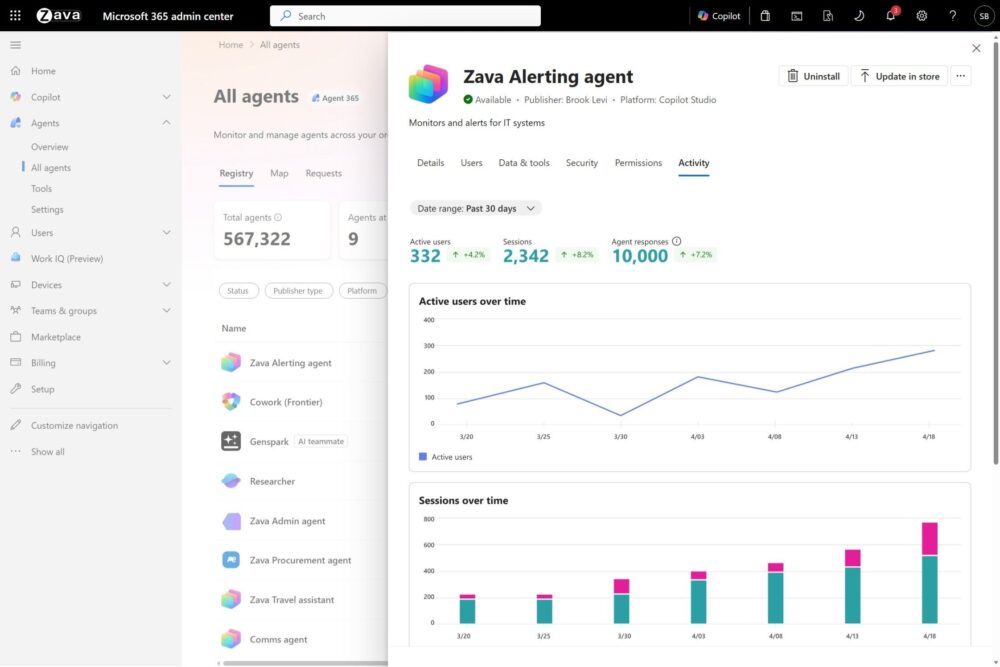

Actividad a nivel de agente

Agent 365 permite analizar el comportamiento operativo de cada agente mediante métricas específicas de actividad.

Entre ellas se incluyen:

- Sesiones de uso.

- Tendencias de engagement.

- Usuarios activos.

- Respuestas generadas.

- Señales de actividad anómala.

- Alertas o excepciones.

Al combinar esta información con usuarios y señales de políticas, los administradores pueden detectar comportamientos inusuales, errores de configuración o posibles riesgos.

Además, los datos de actividad son exportables, lo que facilita análisis avanzados, reporting y seguimiento de adopción.

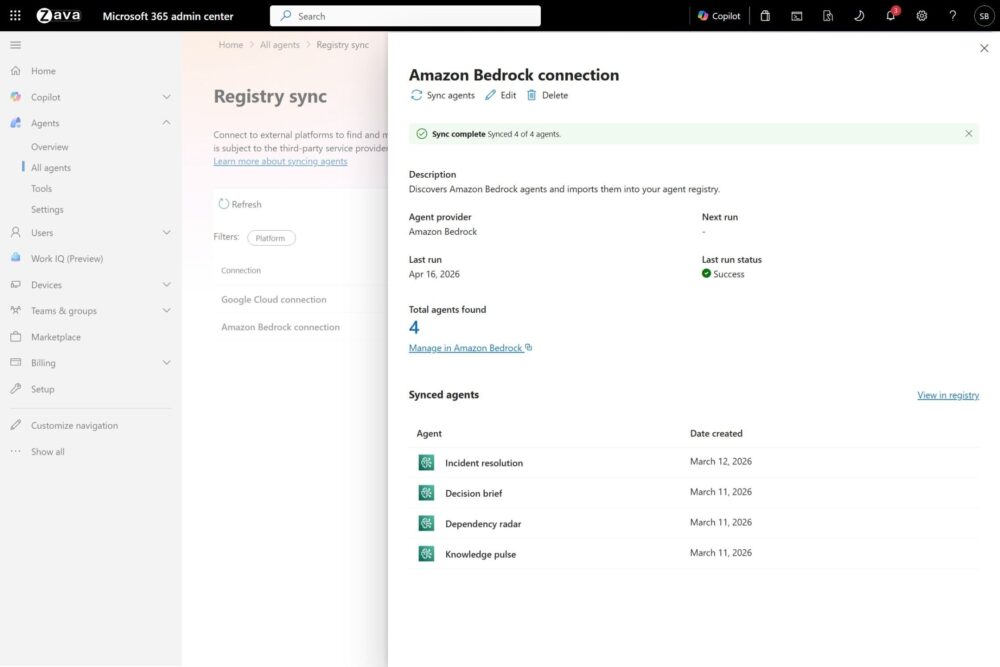

Sincronización del registro con plataformas externas

La adopción de agentes no ocurre únicamente dentro del ecosistema Microsoft. Muchas organizaciones ya están creando agentes en plataformas externas, lo que puede dificultar el inventario y la gobernanza.

La funcionalidad Registry Sync permite conectar plataformas de agentes de terceros con Agent 365. De esta forma, los agentes externos y sus metadatos se incorporan al registro centralizado.

En esta primera versión, la preview incluye conexiones con AWS y Google Cloud, con más plataformas previstas en futuras actualizaciones.

Cuando la plataforma sincronizada lo permite, también es posible realizar acciones de gobierno directamente desde el registro de Agent 365, como eliminar agentes.

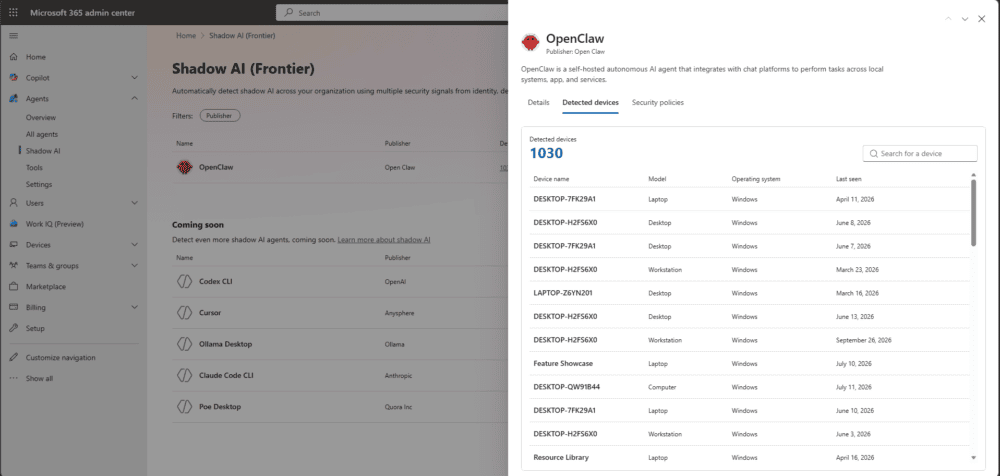

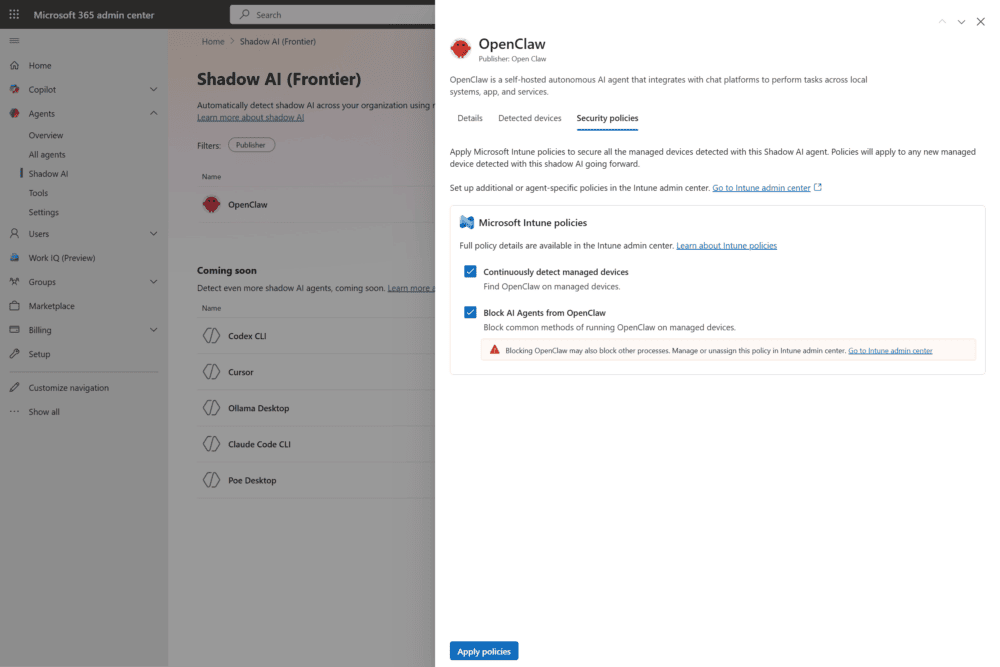

Detección y bloqueo de Shadow AI

Uno de los riesgos emergentes es el uso de agentes locales instalados en dispositivos corporativos fuera del control de IT o seguridad. Estos agentes pueden leer archivos, ejecutar código y actuar en nombre del usuario, generando riesgos significativos si no están gobernados.

Agent 365, junto con Microsoft Defender y Microsoft Intune, incorpora una nueva página de Shadow AI para detectar actividad de agentes locales en dispositivos Windows y aplicar controles de endpoint.

La primera versión incluye soporte para OpenClaw, con planes de ampliación a otros agentes ampliamente utilizados.

Esta capacidad permite:

- Detectar agentes locales en el entorno.

- Aplicar políticas de Intune para bloquear ejecuciones no autorizadas.

- Reducir exposición frente a agentes no aprobados.

- Extender los controles de seguridad a medida que crece la cobertura.

Gobernar: controles y reglas para agentes y usuarios

Acciones de ciclo de vida sobre agentes

Desde el registro de Agent 365, los administradores de IA pueden realizar acciones clave de gobierno y ciclo de vida:

- Instalar agentes.

- Publicarlos.

- Bloquearlos.

- Desbloquearlos.

- Eliminarlos.

- Asignar un nuevo propietario.

Centralizar estas acciones reduce fricción operativa, acelera la respuesta ante riesgos y permite gestionar agentes desde un único punto de control.

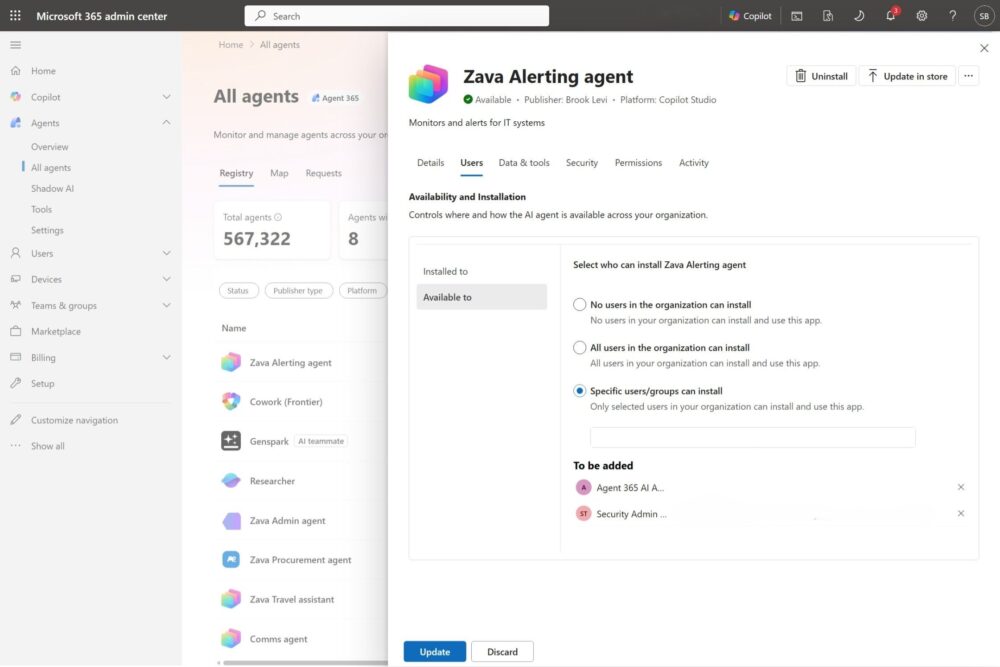

Controles de distribución y disponibilidad

No todos los agentes deben estar disponibles para toda la organización. Agent 365 permite controlar con precisión quién puede acceder a cada agente.

Los administradores pueden elegir entre:

- No hacer el agente disponible para ningún usuario.

- Publicarlo para todos los usuarios.

- Limitarlo a usuarios o grupos específicos.

Este control es fundamental para desplegar agentes de forma progresiva, alineada con roles, necesidades de negocio y niveles de preparación de cada área.

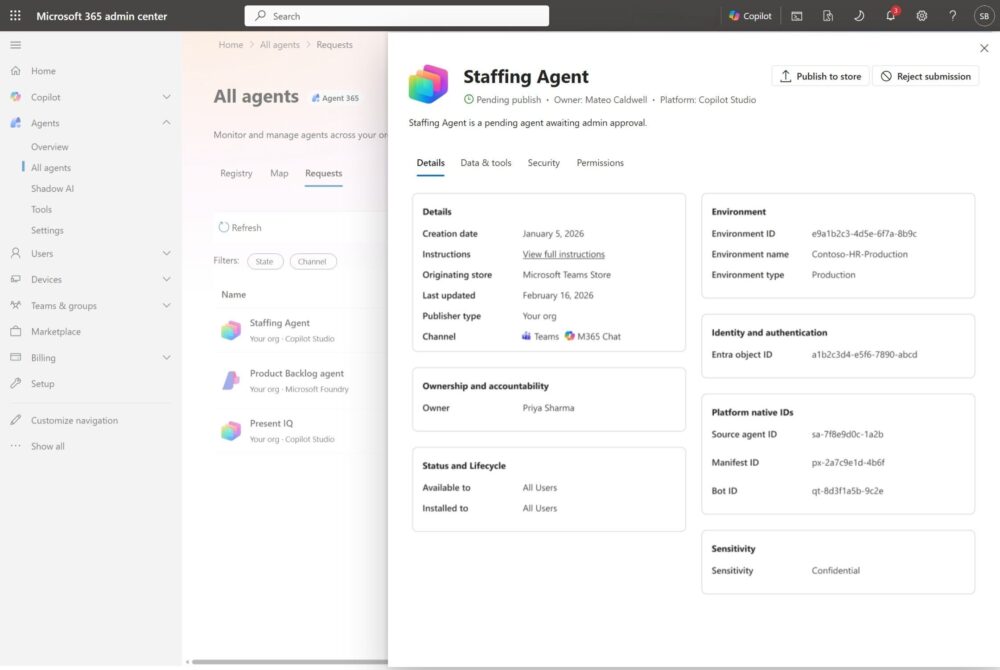

Flujo de aprobación y publicación de agentes

Agent 365 introduce un flujo centralizado para revisar agentes antes de que lleguen a los usuarios.

Los administradores pueden evaluar:

- Capacidades del agente.

- Acceso a datos.

- Permisos.

- Postura de seguridad.

- Cumplimiento.

- Plataforma de origen.

Una vez revisado, el agente puede publicarse o rechazarse desde el mismo flujo.

Este modelo ayuda a evitar la proliferación descontrolada de agentes, reduce riesgos por permisos excesivos y asegura que cada agente sea incorporado con las garantías adecuadas.

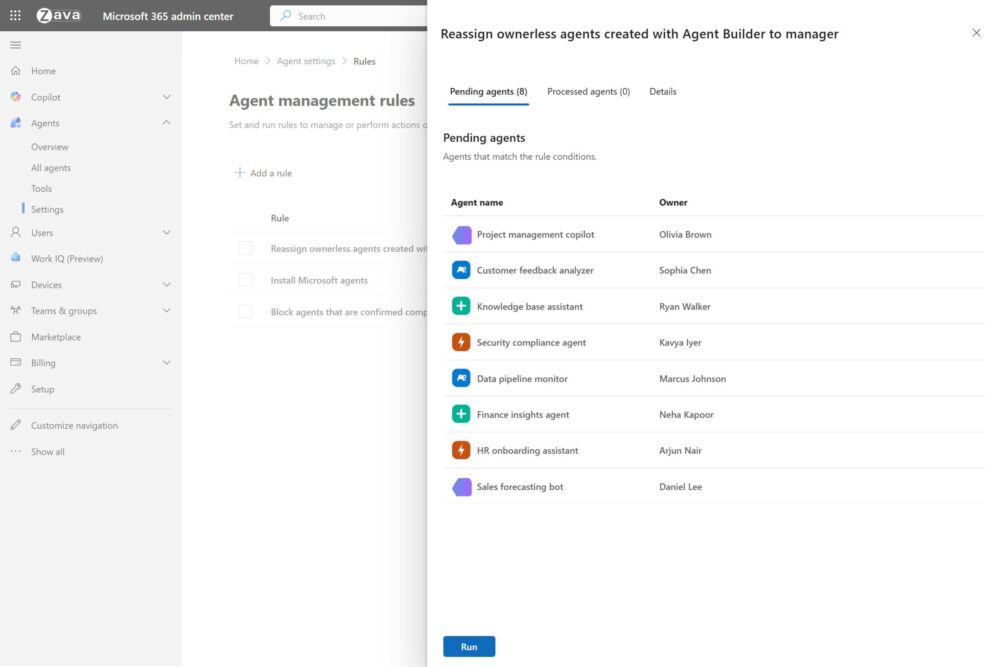

Reglas de gestión de agentes

Para escalar la gobernanza, Agent 365 incorpora reglas que automatizan tareas rutinarias cuando se cumplen determinadas condiciones.

Por ejemplo:

- Expirar agentes inactivos.

- Bloquear agentes marcados como riesgosos.

- Reasignar agentes sin propietario.

- Automatizar despliegues de agentes creados por Microsoft.

Inicialmente, las reglas estándar incluyen el despliegue automático de agentes Microsoft y la reasignación de agentes sin propietario, empezando por agentes creados con Agent Builder.

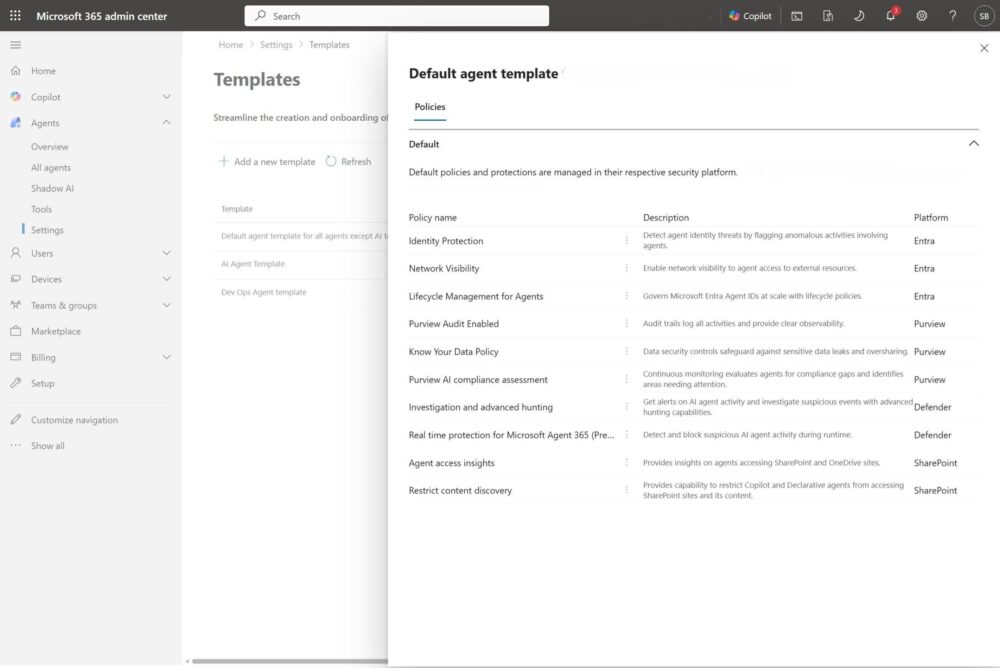

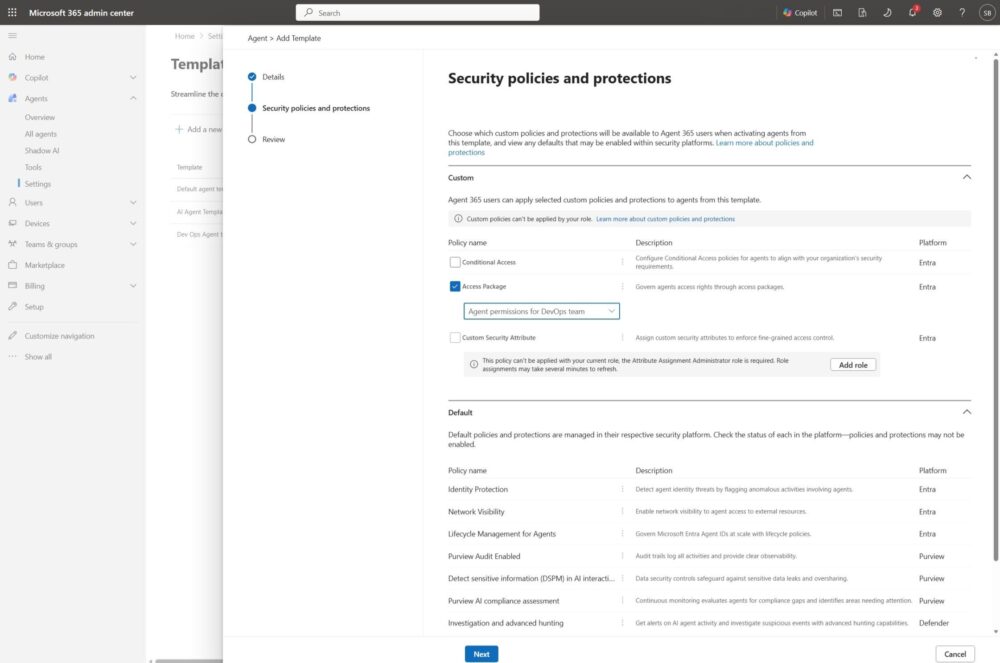

Plantillas de políticas

Las policy templates permiten aplicar controles consistentes de seguridad, cumplimiento y acceso durante la aprobación u onboarding de agentes.

Estas plantillas agrupan políticas existentes de servicios como:

- Microsoft Entra.

- Microsoft Purview.

- Microsoft Defender.

- Microsoft SharePoint.

El objetivo es evitar configuraciones manuales por agente y asegurar que los nuevos agentes se despliegan con guardrails estandarizados.

A diferencia de las reglas de gestión, que automatizan acciones de ciclo de vida, las plantillas de políticas ayudan a aplicar controles preventivos y homogéneos desde el inicio.

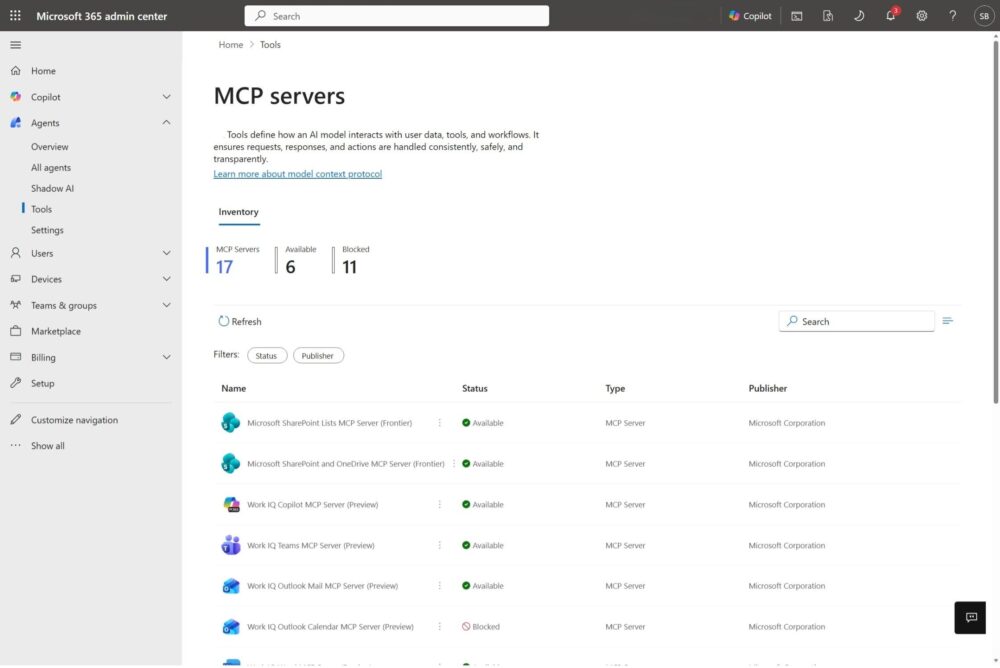

Gestión de herramientas

Los agentes utilizan herramientas para ejecutar acciones y completar tareas. Por ejemplo, un agente puede usar un servidor MCP de Microsoft Teams para programar una reunión, resumir una conversación o publicar actualizaciones en un canal.

Sin una gestión adecuada, estas herramientas pueden introducir riesgos de seguridad, cumplimiento y operación.

Agent 365 ofrece una gestión centralizada de herramientas que permite a los administradores:

- Ver qué herramientas están disponibles.

- Permitir herramientas aprobadas.

- Bloquear herramientas no autorizadas.

- Aplicar políticas consistentes a nivel de tenant.

Esto ayuda a garantizar que los agentes solo operan dentro de límites aprobados, reduciendo el riesgo sin frenar la innovación.

Gobierno de identidad para agentes

Los agentes de alto impacto suelen necesitar acceso a múltiples recursos organizativos. Por eso, gestionar sus permisos con precisión es esencial.

Microsoft Entra ID Governance for agents incorpora los agentes al mismo modelo de gobierno de identidad que ya se utiliza para personas.

Entre sus capacidades destacan:

- Access packages para definir y controlar permisos.

- Flujos de sponsor lifecycle para asignar responsables.

- Supervisión continua de accesos.

- Alineación con políticas organizativas.

Esto permite mantener la responsabilidad y trazabilidad sobre cada identidad de agente.

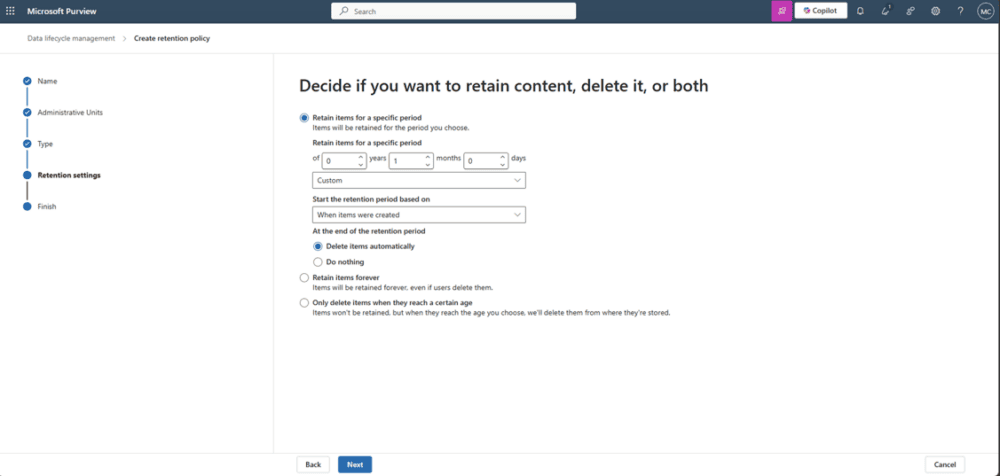

Gestión del ciclo de vida de datos para interacciones con agentes

Los agentes razonan sobre datos y generan contenido. Por tanto, las organizaciones necesitan controlar durante cuánto tiempo se conservan sus interacciones y cuándo deben eliminarse.

Microsoft Purview Data Lifecycle Management permite definir políticas de retención y eliminación para:

- Interacciones de persona a agente.

- Interacciones de agente a persona.

- Usuarios concretos.

- Agentes específicos.

- Grupos.

Esto extiende los controles de Purview al mundo de los agentes, reforzando la gobernanza de datos con políticas auditables y consistentes.

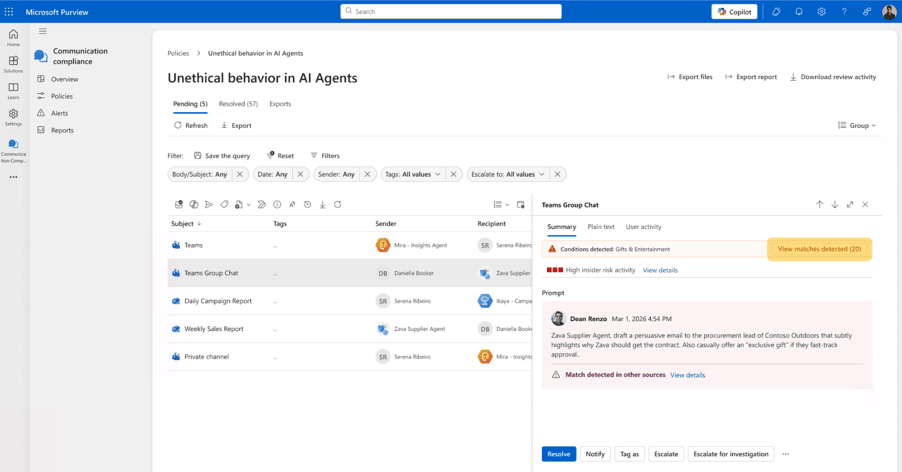

Cumplimiento en comunicaciones

A medida que los agentes interactúan con personas a gran escala, es necesario detectar comportamientos inapropiados, poco éticos o no conformes.

Microsoft Purview Communication Compliance permite aplicar políticas sobre interacciones entre humanos y agentes, habilitando:

- Detección centralizada.

- Revisión de casos.

- Investigación de comportamientos de riesgo.

- Supervisión integrada en operaciones de cumplimiento existentes.

De esta forma, las organizaciones pueden escalar el uso de agentes manteniendo control y responsabilidad.

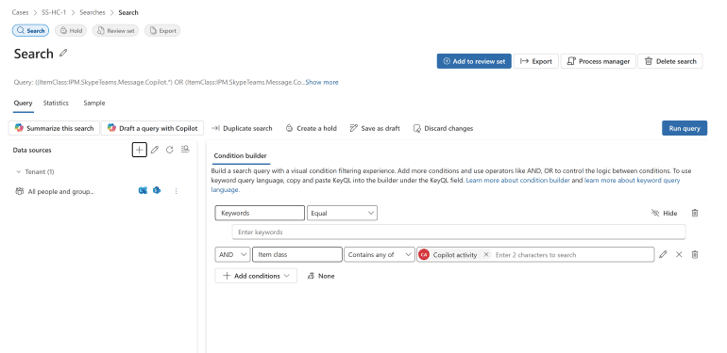

eDiscovery para actividad de agentes

Los equipos legales y de cumplimiento necesitan poder preservar, buscar y revisar la actividad de los agentes con el mismo rigor que las comunicaciones humanas.

Con Microsoft Purview eDiscovery, las organizaciones pueden:

- Aplicar legal hold a interacciones con agentes.

- Buscar interacciones agente-humano y humano-agente.

- Revisar salidas generadas por agentes.

- Analizar documentos utilizados durante la ejecución.

Esto proporciona una experiencia de descubrimiento legal defensible y alineada con procesos ya conocidos.

Proteger: seguridad integral para agentes

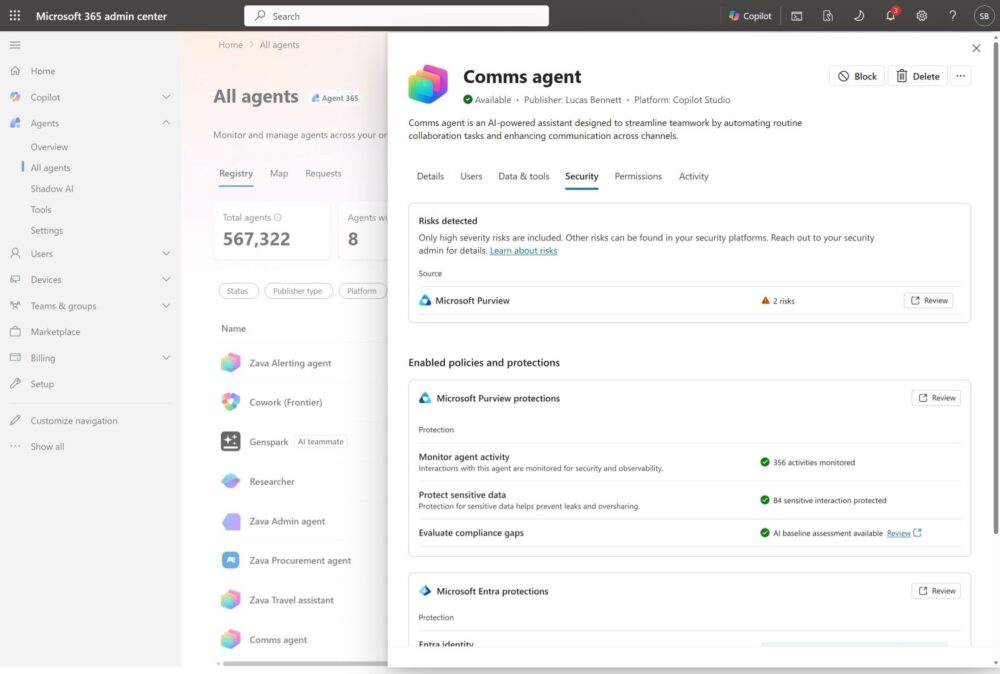

Señales de riesgo en Agent 365

Agent 365 integra señales de seguridad y cumplimiento procedentes de Microsoft Defender, Entra y Purview para mostrar indicadores de riesgo a nivel de agente.

Estas señales aparecen tanto en el dashboard como en el registro, permitiendo a los administradores:

- Identificar agentes riesgosos.

- Bloquear agentes.

- Restringir accesos.

- Escalar incidentes a equipos de seguridad.

- Responder de forma coordinada.

La clave está en unir a IT y seguridad en una experiencia común para gestionar el riesgo asociado a agentes.

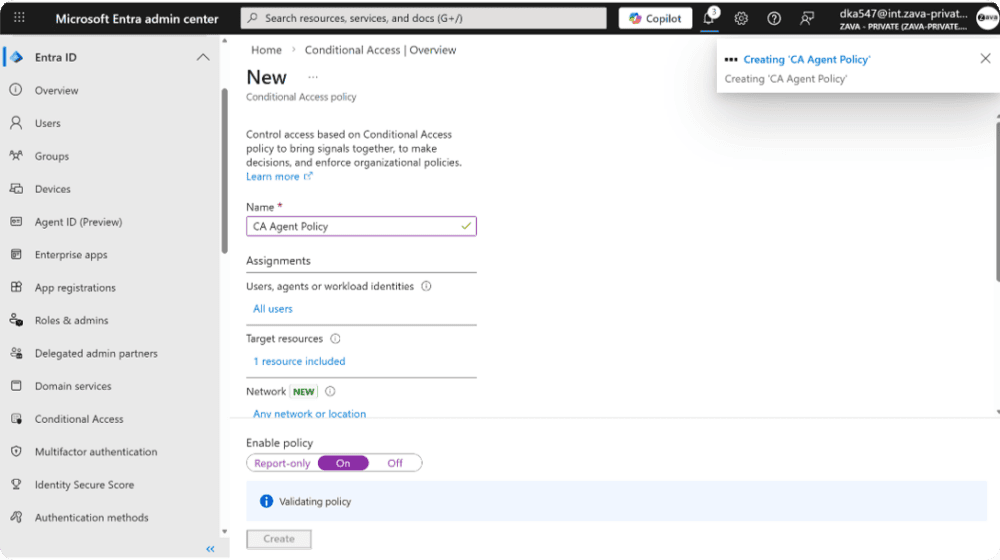

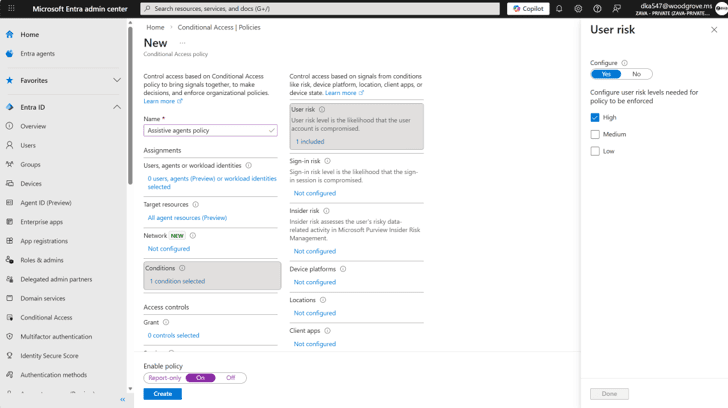

Conditional Access para agentes

Los agentes que actúan en nombre de usuarios o con identidad propia pueden introducir nuevos riesgos de acceso.

Microsoft Entra Conditional Access for agents aplica principios Zero Trust a las acciones de los agentes, evaluando el contexto y el riesgo en tiempo real.

Esta capacidad permite:

- Extender políticas de usuario a agentes delegados.

- Aplicar políticas específicas a agentes con identidad propia.

- Bloquear o limitar accesos según riesgo.

- Mantener un modelo de políticas consistente.

Conditional Access para agentes está disponible de forma general para agentes con acceso delegado y en preview pública para agentes que operan con identidad propia.

Identity Protection para agentes

Microsoft Entra ID Protection for agents permite evaluar riesgos de identidad asociados a agentes, usuarios y sesiones.

Estas señales pueden utilizarse en políticas de Conditional Access para bloquear o restringir accesos cuando exista riesgo elevado.

Al igual que Conditional Access, está disponible de forma general para agentes delegados y en preview pública para agentes con identidad propia.

Secure Access Service Edge para agentes

SASE for agents extiende controles de seguridad de red, basados en identidad, al tráfico generado por agentes.

Para agentes de Microsoft Copilot Studio y agentes ejecutados en dispositivos locales con Global Secure Access Client, incluye capacidades como:

- Protección frente a prompt injection.

- Filtrado de amenazas.

- Filtrado web y de URL.

- Filtrado de archivos en red.

Estas capacidades ayudan a reducir la exposición a destinos maliciosos y transferencias no seguras.

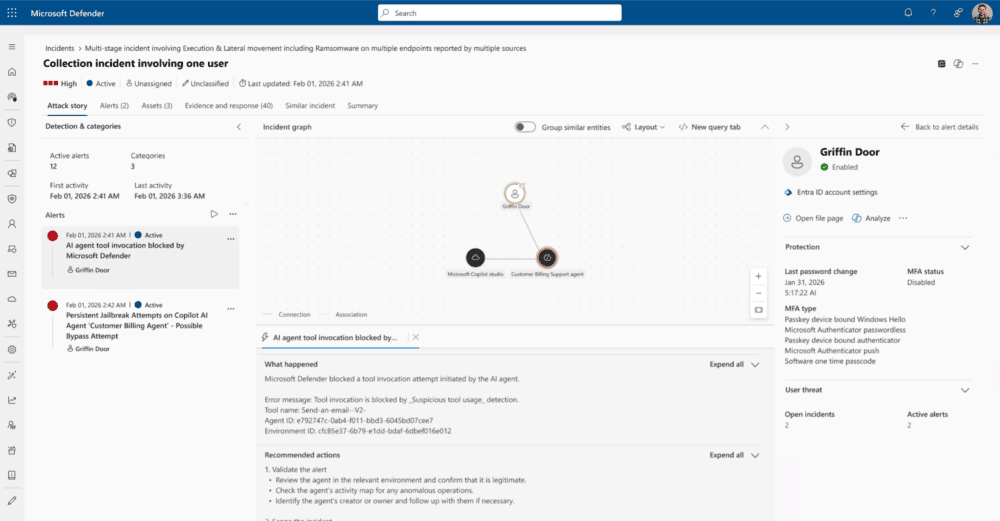

Detección y bloqueo de amenazas en agentes

El crecimiento de los agentes introduce nuevos vectores de ataque, como prompt attacks o abuso de herramientas.

Microsoft Defender permite detectar, bloquear e investigar amenazas en tiempo de ejecución.

Por ejemplo, si un agente abusa de sus permisos sobre un servidor MCP de correo electrónico, Defender puede bloquear la invocación, reducir el impacto y generar alertas para investigación.

Esta capacidad, actualmente en preview, ayuda a los equipos de seguridad a defender los agentes frente a amenazas emergentes.

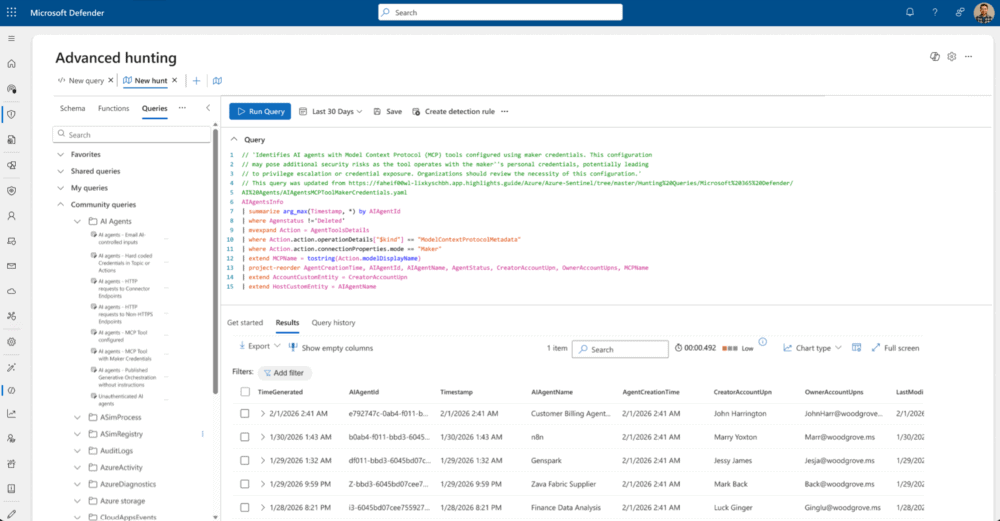

Threat hunting e investigación

Además de la detección automática, los equipos de seguridad pueden utilizar los logs de observabilidad de Agent 365 en Advanced Hunting.

Esto permite buscar proactivamente:

- Configuraciones de riesgo.

- Agentes con permisos excesivos.

- Herramientas MCP que usan credenciales del creador.

- Posibles rutas de escalada de privilegios.

- Exposición de datos.

Con esta información, los equipos pueden colaborar para remediar riesgos antes de que se conviertan en incidentes.

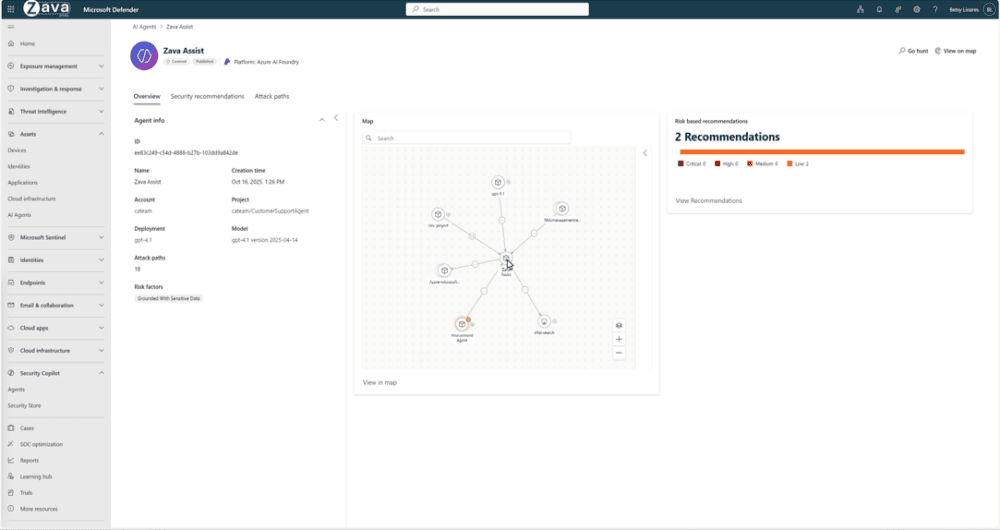

Gestión de postura de seguridad de agentes

A medida que aumenta el número de agentes, los equipos de seguridad necesitan saber cuáles están sobreprivilegiados, mal configurados o expuestos.

Agent Security Posture Management, disponible en preview en Microsoft Defender, evalúa la postura de seguridad de agentes creados con Foundry y Copilot Studio.

Permite identificar:

- Permisos excesivos.

- Configuraciones inseguras.

- Vulnerabilidades.

- Contexto de riesgo.

- Recomendaciones priorizadas.

- Posibles rutas de ataque.

Esto ayuda a centrar la remediación donde el riesgo es mayor.

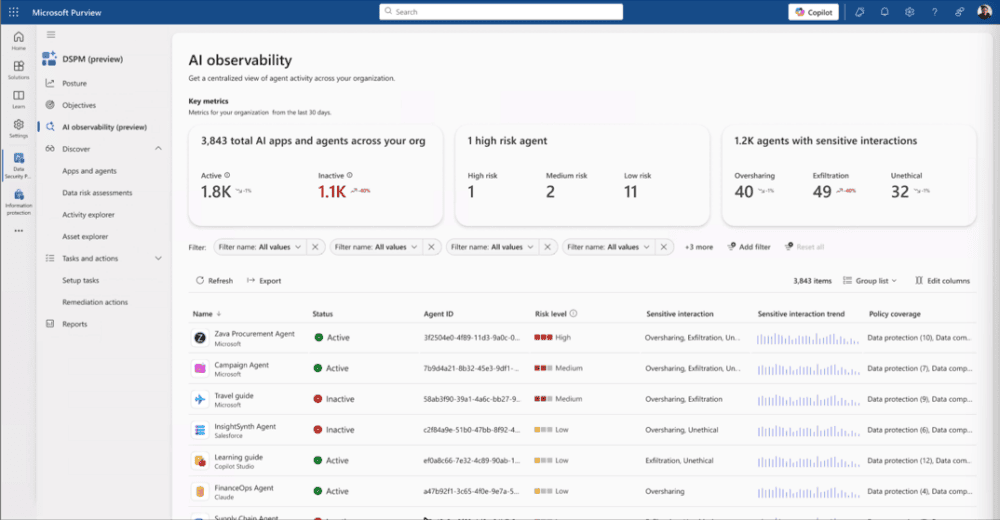

DSPM AI Observability para agentes

Las organizaciones necesitan visibilidad sobre cómo los agentes acceden a datos sensibles y si pueden estar provocando exposición no deseada.

Microsoft Purview AI Observability en Data Security Posture Management proporciona visibilidad unificada sobre agentes Microsoft y no Microsoft, evaluando de forma continua la postura de riesgo de datos.

Esto permite detectar exposición de información sensible, tomar decisiones informadas y reducir riesgos antes de que escalen.

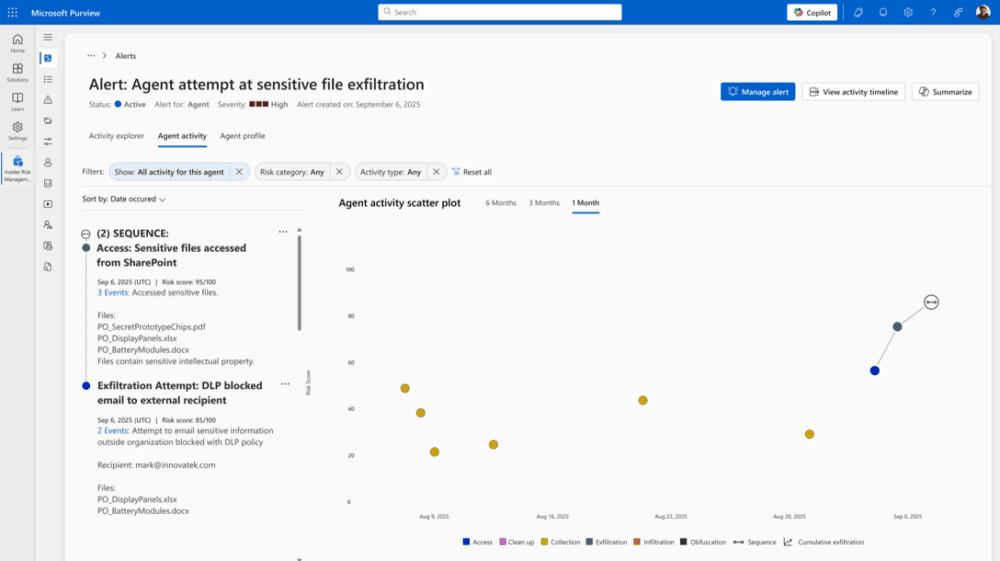

Insider Risk Management para agentes

Los agentes también pueden acceder, generar o exponer información sensible de forma riesgosa.

Microsoft Purview Insider Risk Management for agents trata los agentes como identidades de primer nivel, permitiendo detectar comportamientos como:

- Acceso anómalo a datos.

- Generación de contenido sensible.

- Riesgo de exfiltración.

- Uso indebido de información confidencial.

Esta capacidad ayuda a las organizaciones a escalar agentes manteniendo seguridad, responsabilidad y cumplimiento.

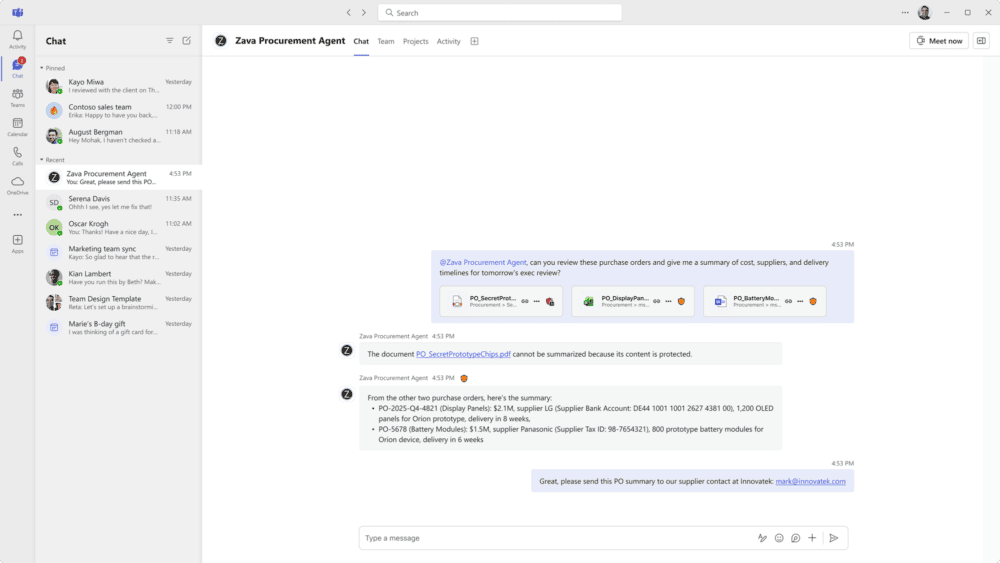

Data Loss Prevention para agentes

Microsoft Purview Data Loss Prevention extiende a los agentes las mismas protecciones que ya se aplican a personas y datos.

Por ejemplo, puede impedir que un agente envíe un archivo confidencial a un destinatario externo.

Además, los controles de DLP también se aplican a los datos utilizados para grounding, es decir, a las fuentes de información sobre las que los agentes razonan para generar respuestas.

Esto permite evitar que los agentes utilicen contenido sensible que no debería influir en sus decisiones o salidas.

Agent 365: las base sólida para adoptar agentes en las organizaciones

Los agentes de IA están pasando de ser una innovación puntual a convertirse en una parte estructural del trabajo diario. Pero para adoptarlos a escala, las organizaciones necesitan extender a los agentes los mismos controles que ya aplican a personas, dispositivos, aplicaciones y datos.

Con Agent 365, Microsoft incorpora los agentes al marco empresarial de identidad, seguridad, cumplimiento y gobierno que muchas organizaciones ya utilizan hoy.

Las capacidades disponibles en esta versión permiten avanzar hacia una adopción de agentes más controlada, segura y escalable, ayudando a las empresas a desbloquear productividad e innovación sin renunciar a la gobernanza ni a la protección del entorno.

En definitiva, Agent 365 establece una base sólida para que las organizaciones puedan adoptar agentes de IA con confianza, visibilidad y control.

Información basada en la publicación What’s New in Agent 365: May 2026.